ドメインにログインできなくなった場合や、パスワードが侵害された場合、業務にどの程度の影響が出るかを想定されたことはあるでしょうか。

企業におけるIT活用の高度化に伴い、Windowsドメインログインを用いた認証・権限管理は広く普及しています。しかし、防御の観点から見れば、Windowsドメイン配下のアカウント情報が取得されることは、企業ITシステムへのアクセス権を奪われることと同義です。

そのため、パスワードのブルートフォース攻撃は、依然として最も一般的な攻撃手法の一つとなっています。攻撃者は内部端末へ侵入し、パスワード推測プログラムをネットワーク内で大量実行することで、Windowsアカウントへのログイン試行を繰り返します。これに対し、多くのIT部門では、ログイン失敗回数に上限を設け、一定回数を超えたアカウントを一時ロックする対策を取っています。

しかしこの方法は、大規模なパスワード推測攻撃が発生した場合、多数のアカウントが自動ロックされ、正規ユーザーがドメインへログインできなくなるといった影響が生じ、結果として業務に支障をきたす可能性があります。

このような事態を防ぐためには、従来の「障害発生後に調査する」受動的な対応から脱却する必要があります。

攻撃発生の瞬間に異常を検知し、発信元IPや接続位置を即座に特定できる運用基盤が求められています。

N-Partnerのイベント自動学習・分析技術によるインテリジェント運用

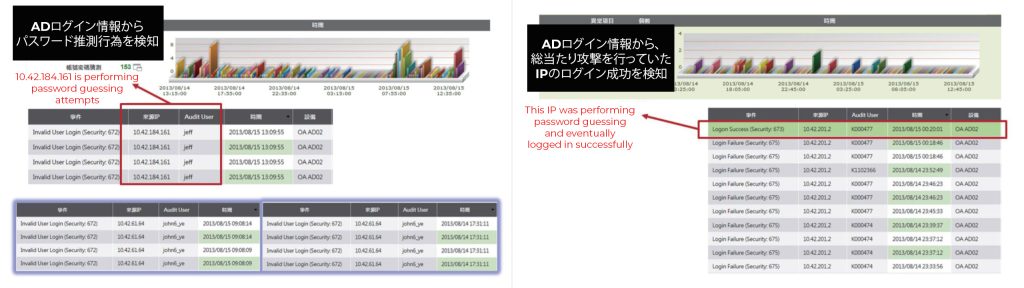

N-Partnerは、ビッグデータ分析技術を活用し、継続的に収集されるWindows ADログをもとに自動学習を行います。ログイン失敗の挙動に通常を大きく上回る急増が検知された場合、IT運用担当者へ即時にアラートを通知します。

アラートには、発信元IP(本ケースでは攻撃元)および、ログイン試行に使用されたアカウント情報が含まれます。

ブルートフォースによるログイン失敗の急増を検知する機能に加え、大量のログイン失敗の後にログイン成功が発生した場合にもアラートを発報します。

このような事象は、パスワードが突破された可能性を示す兆候とみなされます。

特に、侵害されたアカウントが高権限を有している場合には、IT部門へ即時通知を行い、速やかにパスワードを再設定することで、ITシステムの不正利用による重大な損失を未然に防ぐことができます。

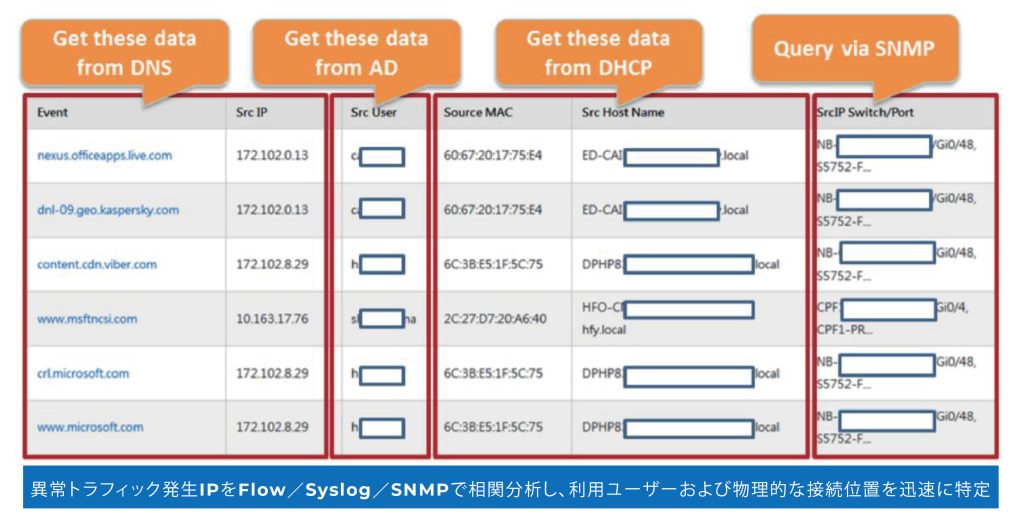

AD・SNMP・Flowの相関分析によるユーザー特定と物理位置の可視化

N-Partnerのコア技術の一つは、以下3つの管理技術を相関統合する点にあります:

SNMP(機器の状態監視)

Flow(トラフィック分析)

Syslog(詳細なログ解析)

この統合により、IT運用担当者はユーザーのネットワーク利用状況をより詳細に把握できます。

ADログイン異常の検知に加え、Windows ADログに記録されたユーザー名をキーとして、他のログやトラフィック分析結果と関連付けることが可能です。これにより、異常トラフィックや攻撃行為を発生させたIPの当該ユーザーの特定SNMP情報を用いた当該IPの物理接続位置(どのスイッチのどのインターフェースか)の特定が実現されます。

その結果、攻撃の発生源を迅速に特定し、的確な対処が可能となります。